Seite 4 von 8

Malwarebytes - Antimalware im Einsatz

Beitragsseiten

Malwarebytes - Der Suchlauf:

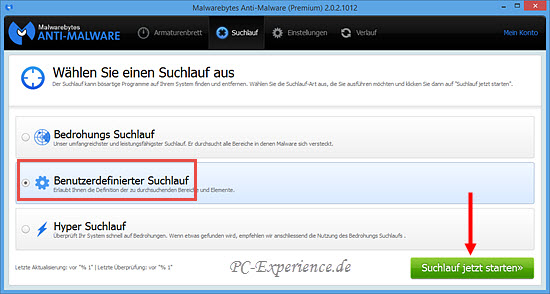

Malwarebytes bietet uns drei verschiedene Suchoptionen an:

- Der Bedrohungs-Suchlauf - Untersucht alle Bereiche, in denen sich Malware eingenistet haben kann und schickt Funde in Quarantäne

2. Der benutzerdefinierte Suchlauf - Erlaubt die Auswahl der zu untersuchenden Laufwerke, Ordner oder Dateien, schickt Funde in Quarantäne

3. Der Hyper-Suchlauf (nur Premium-Version) - Ein sehr schneller Suchlauf, weist lediglich auf Funde hin. Anschließender Bedrohungs-Suchlauf nötig!

Wir empfehlen den Bedrohungs-Suchlauf um sicher zu stellen, dass alle Bereiche des Systems untersucht werden. Sehen wir uns die verschiedenen Optionen einmal an.

Der Bedrohungs-Suchlauf:

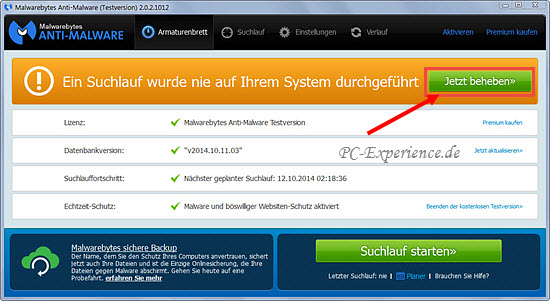

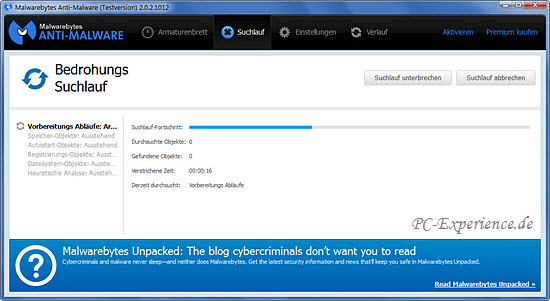

Nach der Installation und den vorgenommenen Einstellungen sehen wir auf dem Armaturenbrett den Hinweis, dass ein Suchlauf noch nicht durchgeführt wurde. Um das zu ändern, klicken wir auf die Schaltfläche Jetzt beheben. Malwarebytes aktualisisert sofort die Datenbank und beginnt nach wenigen Augenblicken automatisch mit dem Bedrohungs-Suchlauf. Je nach Datenmenge und Speicherplatz dauert es eine Weile, aber das kennen wir ja auch von anderen Virenjägern. Auf unserem Testsystem war der Suchlauf nach 26 Minuten beendet.

Der Bedrohungs-Suchlauf:

Nach der Installation und den vorgenommenen Einstellungen sehen wir auf dem Armaturenbrett den Hinweis, dass ein Suchlauf noch nicht durchgeführt wurde. Um das zu ändern, klicken wir auf die Schaltfläche Jetzt beheben. Malwarebytes aktualisisert sofort die Datenbank und beginnt nach wenigen Augenblicken automatisch mit dem Bedrohungs-Suchlauf. Je nach Datenmenge und Speicherplatz dauert es eine Weile, aber das kennen wir ja auch von anderen Virenjägern. Auf unserem Testsystem war der Suchlauf nach 26 Minuten beendet.

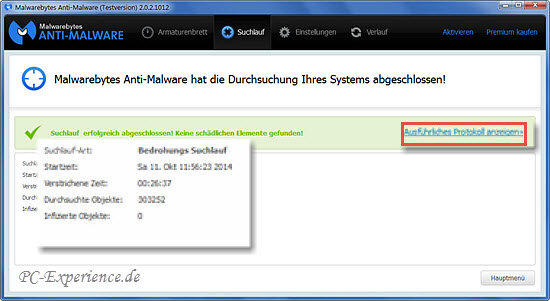

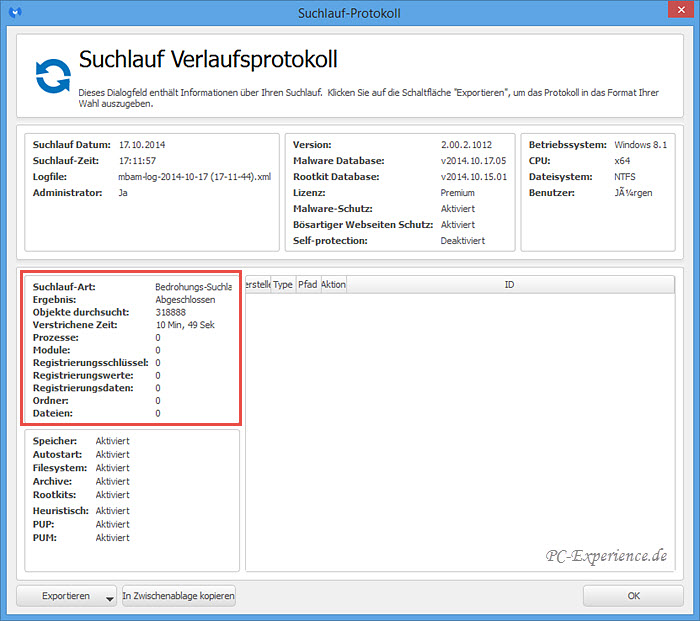

Nach dem Suchlauf möchten wir natürlich erfahren, ob und was Malwarebytes denn gefunden und verbannt hat. Dazu klicken wir auf den blauen Schriftzug Ausführliches Protokoll anzeigen. Es öffnet sich das Protokoll-Fenster und wir sehen das Ergebnis des Suchlaufs.

Wenn der Info-Kasten ähnliche Einträge aufweist wie in unserem Screenshot, können wir mit dem Ergebnis zufrieden sein. Es wurde keine Malware gefunden, das System ist sauber. Ohne Änderungen am System vorzunehmen, starten wir einen neuen Versuch:

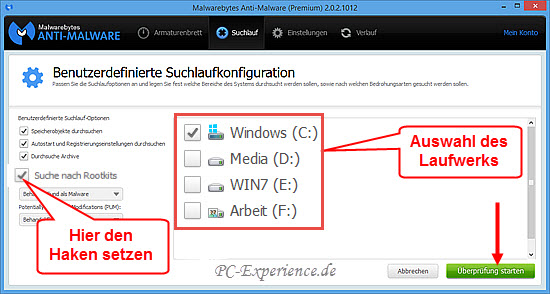

Der Benutzerdefinierte Suchlauf:

Auf der schwarzen Leiste klicken wir dazu auf den Schriftzug Suchlauf und entscheiden uns für den Benutzerdefinierten Suchlauf, Suchlauf jetzt starten. Nun erwartet Malwarebytes von uns eine Entscheidung, in welchem Bereich und Umfang es den Suchlauf durchführen soll. Es lassen sich Laufwerke, Partitionen, Ordner oder einzelne Dateien auswählen. Vor den Laufwerken sehen wir ein kleines Dreieck. Wer nicht das gesamte Laufwerk durchsuchen möchte, öffnet mittels des Dreiecks das Laufwerk und kann so weiter navigieren bis zum gewünschten Objekt. Wir entscheiden uns für das Systemlaufwerk und setzen den Haken im Kästchen davor. Im linken Teil des Fensters setzen wir ebenfalls einen Haken für die Suche nach Rootkits. Nach einem Klick auf die Schaltfläche Überprüfung starten wird der Suchlauf durchgeführt.

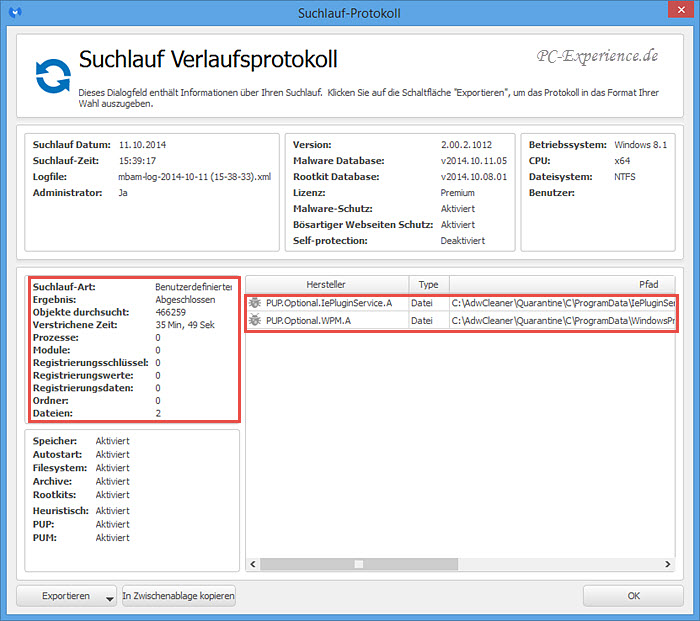

Sobald das Info-Fenster zeigt, dass der Suchlauf beendet ist, bemühen erneut die Option Ausführliches Protokoll anzeigen. Das Ergebnis sieht nun so aus:

Auf unserem Testsystem ließen wir vor einiger Zeit das Tool ADW Cleaner nach Adware suchen. Gefunden wurden zwei unerwünschte Dateien, welche ebenfalls in einen Quarantäne-Ordner vom ADW Cleaner verschoben wurden. Da es sich nun nicht mehr um eine Bedrohung handelte, wurden diese Dateien beim Bedrohungs-Suchlauf nicht entdeckt. Anders beim Benutzerdefinierten Suchlauf. Hier wird auch nach potenziell unerwünschten Dateien gesucht, was zur Folge hat, dass nun diese beiden Einträge gelistet werden. Da sie sich bereits in Quarantäne befinden und somit keinen Schaden anrichten können, belassen wir sie vorerst dort. Wir befassen uns zunächst mit der dritten Suchlauf-Option:

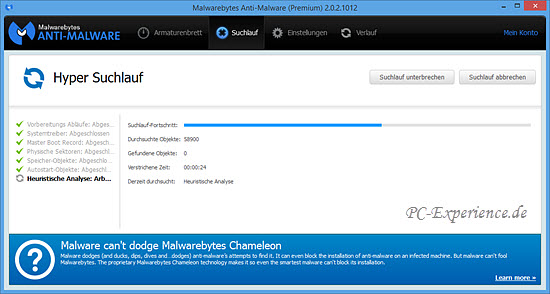

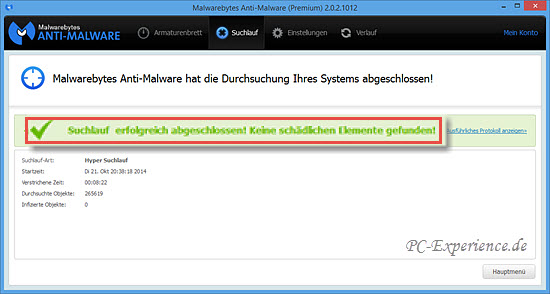

Der Hyper-Suchlauf (nur Premium-Version):

Hierbei handelt es sich um einen schnellen, aber auch nur oberflächlichen Suchlauf. Wenn hier Schädlinge gefunden werden, muss im Anschluss sofort der Bedrohungs-Suchlauf durchgeführt werden. Wir empfehlen, diesen Suchlauf zu meiden und eine der beiden anderen Optionen zu nutzen.

Der Hyper-Suchlauf (nur Premium-Version):

Hierbei handelt es sich um einen schnellen, aber auch nur oberflächlichen Suchlauf. Wenn hier Schädlinge gefunden werden, muss im Anschluss sofort der Bedrohungs-Suchlauf durchgeführt werden. Wir empfehlen, diesen Suchlauf zu meiden und eine der beiden anderen Optionen zu nutzen.

Wir ersparen uns an dieser Stelle das Anzeigen des Protokolls und verweisen stattdessen noch einmal darauf, dass dieser Suchlauf zu vernachlässigen ist.